Jutaan Ponsel Android Saat Anda mencari ponsel cerdas baru, kemungkinan besar Anda berfokus pada harga, desain, dan fitur terlebih dahulu — dan mungkin bukan silikon di dalamnya yang memberdayakannya. Namun, para peneliti telah menemukan bahwa chip Qualcomm Snapdragon, salah satu yang paling banyak digunakan di ponsel Android, memiliki ratusan bit kode rentan yang membuat jutaan pengguna Android berisiko.

Untuk sedikit mendukung, Qualcomm adalah pemasok chip utama untuk beberapa perusahaan teknologi terkenal. Pada tahun 2019, seri prosesor Snapdragon dapat ditemukan di hampir 40% dari semua smartphone Android, termasuk ponsel andalan profil tinggi dari Google, Samsung, Xiaomi, LG, dan OnePlus. Peneliti dari Check Point, sebuah perusahaan keamanan siber, menemukan prosesor sinyal digital (DSP) dalam chip Qualcomm Snapdragon memiliki lebih dari 400 keping kode yang rentan. Kerentanan, yang secara keseluruhan dijuluki "Achilles", dapat memengaruhi ponsel dalam tiga hal utama. Berisiko Karena Cacat "Achilles" pada Qualcomm Chips

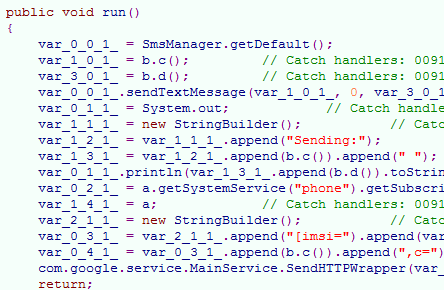

Penyerang hanya perlu meyakinkan seseorang untuk memasang aplikasi yang tampaknya tidak berbahaya yang melewati tindakan keamanan biasa. Setelah selesai, penyerang dapat mengubah ponsel yang terpengaruh menjadi alat mata-mata. Mereka dapat mengakses foto, video, GPS, dan data lokasi ponsel. Peretas juga berpotensi merekam panggilan dan menghidupkan mikrofon telepon tanpa sepengetahuan pemiliknya. Sebagai alternatif, penyerang dapat memilih untuk membuat ponsel cerdas benar-benar tidak dapat digunakan dengan mengunci semua data yang disimpan di dalamnya dalam apa yang oleh peneliti digambarkan sebagai "serangan penolakan layanan yang ditargetkan". Terakhir, pelaku kejahatan juga dapat mengeksploitasi kerentanan untuk menyembunyikan malware dengan cara yang tidak diketahui oleh korbannya, dan tidak dapat dihilangkan.

Salah satu alasan mengapa begitu banyak kerentanan ditemukan adalah karena DSP adalah semacam "kotak hitam". Sulit bagi siapa pun selain produsen DSP untuk meninjau apa yang membuat mereka berfungsi. Itu bisa dilihat sebagai hal yang baik karena membuat mereka sulit dipecahkan. Sebaliknya, itu juga berarti peneliti keamanan tidak dapat dengan mudah mengujinya, yang berarti mereka kemungkinan besar siap menghadapi beberapa kelemahan keamanan yang tidak diketahui. Sisi lainnya adalah DSP memungkinkan banyak fitur inovatif yang kami harapkan pada ponsel cerdas. Itu termasuk hal-hal seperti pengisian cepat, dan berbagai fitur multimedia seperti video, pengambilan HD, dan AR lanjutan. Itu membuat DSP menjadi komponen yang sangat efisien dan ekonomis tetapi berpotensi membuka lebih banyak jalur bagi peretas untuk mengontrol perangkat.

Check Point mengatakan telah mengungkapkan temuannya kepada Qualcomm, pejabat pemerintah, dan vendor yang terpengaruh. Namun, perusahaan tersebut mengatakan tidak akan mempublikasikan secara publik tentang kekurangan Achilles karena kemungkinan jutaan perangkat tetap berisiko. Meskipun Qualcomm dilaporkan telah memperbaiki masalah ini, itu tidak berarti ponsel Android Anda aman secara otomatis. Terserah pembuat ponsel untuk menerapkan patch keamanan yang relevan ke basis pelanggan mereka, yang mungkin membutuhkan waktu.

Dalam sebuah pernyataan kepada CNET, Qualcomm mengatakan telah "bekerja dengan rajin untuk memvalidasi masalah tersebut dan menyediakan mitigasi yang sesuai" untuk pembuat ponsel cerdas. Dan sementara perusahaan mengatakan tidak menemukan bukti kerentanan Achilles yang dieksploitasi di alam liar, mereka menyarankan pengguna Android untuk memperbarui ponsel mereka karena tambalan tersedia dan hanya menginstal aplikasi terverifikasi dari toko aplikasi resmi.

Kami telah menghubungi Qualcomm dan pembuat telepon utama untuk memberikan komentar dan akan memperbarui jika kami mendapat tanggapan. Dan jika Anda mengetahui sesuatu tentang kerentanan atau cara penanganannya, Anda dapat mengirimi saya email di vsong@gizmodo.com atau menghubungi saya secara anonim melalui SecureDrop.

Kami telah menghubungi Qualcomm dan pembuat telepon utama untuk memberikan komentar dan akan memperbarui jika kami mendapat tanggapan. Dan jika Anda mengetahui sesuatu tentang kerentanan atau cara penanganannya, Anda dapat mengirimi saya email di vsong@gizmodo.com atau menghubungi saya secara anonim melalui SecureDrop.

0 comments:

Posting Komentar